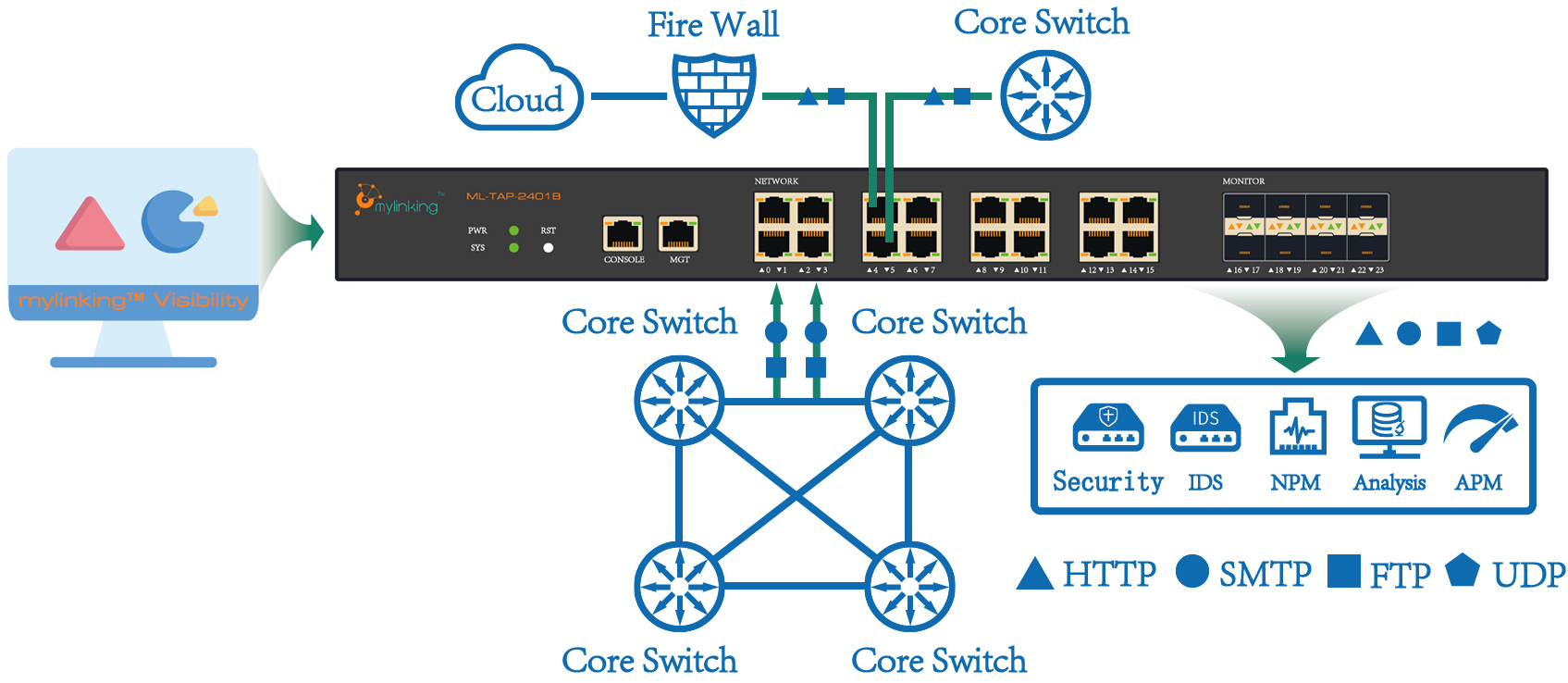

दनेटवर्क प्याकेट ब्रोकर(NPB), जसमा सामान्यतया प्रयोग हुने १G NPB, १०G NPB, २५G NPB, ४०G NPB, १००G NPB, ४००G NPB, रनेटवर्क परीक्षण पहुँच पोर्ट (TAP), एउटा हार्डवेयर उपकरण हो जुन सिधै नेटवर्क केबलमा प्लग हुन्छ र अन्य उपकरणहरूमा नेटवर्क सञ्चारको एक टुक्रा पठाउँछ।

नेटवर्क प्याकेट ब्रोकरहरू सामान्यतया नेटवर्क घुसपैठ पत्ता लगाउने प्रणाली (IDS), नेटवर्क डिटेक्टरहरू, र प्रोफाइलरहरूमा प्रयोग गरिन्छ। पोर्ट मिररिङ सत्र। शन्टिङ मोडमा, निगरानी गरिएको UTP लिङ्क (अनमास्क गरिएको लिङ्क) लाई TAP शन्टिङ उपकरणद्वारा दुई भागमा विभाजन गरिन्छ। इन्टरनेट सूचना सुरक्षा निगरानी प्रणालीको लागि डेटा सङ्कलन गर्न शन्ट गरिएको डाटा सङ्कलन इन्टरफेसमा जडान गरिन्छ।

नेटवर्क प्याकेट ब्रोकर (NPB) ले तपाईंको लागि के गर्छ?

मुख्य विशेषताहरू:

१. स्वतन्त्र

यो हार्डवेयरको एक स्वतन्त्र टुक्रा हो र यसले अवस्थित नेटवर्क उपकरणहरूको लोडलाई असर गर्दैन, जसको पोर्ट मिररिङ भन्दा ठूलो फाइदा छ।

यो एक इन-लाइन उपकरण हो, जसको अर्थ यो हो कि यसलाई नेटवर्कमा तार गर्न आवश्यक छ। यद्यपि, यसको विफलताको बिन्दु परिचय गराउने बेफाइदा पनि छ, र यो एक अनलाइन उपकरण भएकोले, हालको नेटवर्कलाई तैनाथ गरिएको ठाउँमा निर्भर गर्दै, तैनाथीको समयमा अवरोध गर्न आवश्यक छ।

२. पारदर्शी

पारदर्शी भनेको हालको नेटवर्कको सूचक हो। नेटवर्क शन्ट पहुँच गरेपछि, यसले हालको नेटवर्कमा रहेका सबै उपकरणहरूमा कुनै प्रभाव पार्दैन, र तिनीहरूको लागि पूर्ण रूपमा पारदर्शी हुन्छ। अवश्य पनि, यसमा नेटवर्क शन्टद्वारा अनुगमन उपकरणमा पठाइएको ट्राफिक पनि समावेश छ, जुन नेटवर्कको लागि पनि पारदर्शी छ।

काम गर्ने सिद्धान्त:

इनपुट डेटामा आधारित ट्राफिक शन्टिङ (वितरण), प्रतिकृति, सङ्कलन, फिल्टरिङ, १०G POS डेटा रूपान्तरण, दशौं मेगाबाइट LAN डेटामा प्रोटोकल रूपान्तरण मार्फत, लोड ब्यालेन्सिङ आउटपुटको लागि विशिष्ट एल्गोरिथ्म अनुसार, एउटै सत्रका सबै प्याकेटहरू, वा एउटै IP ले एउटै प्रयोगकर्ता इन्टरफेसबाट सबै प्याकेटहरू आउटपुट गर्छ भनी सुनिश्चित गर्न एकै समयमा आउटपुट।

कार्यात्मक विशेषताहरू:

१. प्रोटोकल रूपान्तरण

ISP हरूले प्रयोग गर्ने मुख्यधारा इन्टरनेट डाटा कम्युनिकेसन इन्टरफेसहरूमा 40G POS, 10G POS/WAN/LAN, 2.5G POS, र GE समावेश छन्, जबकि एप्लिकेसन सर्भरहरूले प्रयोग गर्ने डाटा प्राप्त गर्ने इन्टरफेसहरू GE र 10GE LAN इन्टरफेसहरू हुन्। त्यसकारण, इन्टरनेट कम्युनिकेसन इन्टरफेसमा सामान्यतया उल्लेख गरिएको प्रोटोकल रूपान्तरणले मुख्यतया 40G POS, 10G POS, र 2.5G POS बीचको 10GE LAN वा GE मा रूपान्तरण, र 10GE WAN र 10GE LAN र GE बीचको द्विदिशात्मक सह-स्थानान्तरणलाई जनाउँछ।

२. तथ्याङ्क सङ्कलन र वितरण।

धेरैजसो डेटा सङ्कलन अनुप्रयोगहरूले मूल रूपमा उनीहरूले वास्ता गर्ने ट्राफिक निकाल्छन् र उनीहरूले वास्ता नगर्ने ट्राफिक खारेज गर्छन्। विशिष्ट IP ठेगाना, प्रोटोकल र पोर्टको डेटा ट्राफिक पाँच-टुपल (स्रोत IP ठेगाना, गन्तव्य IP ठेगाना, स्रोत पोर्ट, गन्तव्य पोर्ट, र प्रोटोकल) अभिसरणद्वारा निकालिन्छ। जब आउटपुट हुन्छ, विशिष्ट HASH एल्गोरिथ्म अनुसार एउटै स्रोत, एउटै स्थान र लोड ब्यालेन्स आउटपुट सुनिश्चित गरिन्छ।

३. सुविधा कोड फिल्टरिङ

P2P ट्राफिक सङ्कलनको लागि, एप्लिकेसन प्रणालीले केही विशिष्ट ट्राफिकहरूमा मात्र ध्यान केन्द्रित गर्न सक्छ, जस्तै स्ट्रिमिङ मिडिया PPStream, BT, Thunderbolt, र HTTP मा सामान्य किवर्डहरू जस्तै GET र POST, आदि। निकासी र अभिसरणको लागि फिचर कोड मिलान विधि प्रयोग गर्न सकिन्छ। डाइभर्टरले फिक्स्ड-पोजिसन फिचर कोड फिल्टरिङ र फ्लोटिंग फिचर कोड फिल्टरिङलाई समर्थन गर्दछ। फ्लोटिंग फिचर कोड भनेको फिक्स्ड लोकेशन फिचर कोडको आधारमा निर्दिष्ट गरिएको अफसेट हो। यो फिल्टर गरिने फिचर कोड निर्दिष्ट गर्ने तर फिचर कोडको विशिष्ट स्थान निर्दिष्ट नगर्ने अनुप्रयोगहरूको लागि उपयुक्त छ।

४. सत्र व्यवस्थापन

सत्र ट्राफिक पहिचान गर्दछ र सत्र फर्वार्डिङ N मान (N=1 देखि 1024) लाई लचिलो रूपमा कन्फिगर गर्दछ। अर्थात्, प्रत्येक सत्रको पहिलो N प्याकेटहरू निकालिन्छन् र ब्याक-एन्ड अनुप्रयोग विश्लेषण प्रणालीमा फर्वार्ड गरिन्छन्, र N पछिका प्याकेटहरू खारेज गरिन्छन्, जसले गर्दा डाउनस्ट्रीम अनुप्रयोग विश्लेषण प्लेटफर्मको लागि स्रोत ओभरहेड बचत हुन्छ। सामान्यतया, जब तपाईं घटनाहरू अनुगमन गर्न IDS प्रयोग गर्नुहुन्छ, तपाईंले सम्पूर्ण सत्रको सबै प्याकेटहरू प्रशोधन गर्नुपर्दैन; बरु, तपाईंले घटना विश्लेषण र अनुगमन पूरा गर्न प्रत्येक सत्रको पहिलो N प्याकेटहरू निकाल्नु पर्छ।

५. डेटा मिररिङ र प्रतिकृति

स्प्लिटरले आउटपुट इन्टरफेसमा डेटाको मिररिङ र प्रतिकृति महसुस गर्न सक्छ, जसले धेरै अनुप्रयोग प्रणालीहरूको डेटा पहुँच सुनिश्चित गर्दछ।

६. ३जी नेटवर्क डाटा अधिग्रहण र फर्वार्डिङ

३G नेटवर्कहरूमा डेटा सङ्कलन र वितरण परम्परागत नेटवर्क विश्लेषण मोडहरू भन्दा फरक छ। ३G नेटवर्कहरूमा प्याकेटहरू एन्क्याप्सुलेशनको धेरै तहहरू मार्फत ब्याकबोन लिङ्कहरूमा प्रसारित हुन्छन्। प्याकेट लम्बाइ र एन्क्याप्सुलेशन ढाँचा सामान्य नेटवर्कहरूमा प्याकेटहरूको भन्दा फरक छ। स्प्लिटरले GTP र GRE प्याकेटहरू, बहु-तह MPLS प्याकेटहरू, र VLAN प्याकेटहरू जस्ता टनेल प्रोटोकलहरू सही रूपमा पहिचान र प्रशोधन गर्न सक्छ। यसले प्याकेट विशेषताहरूको आधारमा निर्दिष्ट पोर्टहरूमा IUPS सिग्नलिङ प्याकेटहरू, GTP सिग्नलिङ प्याकेटहरू, र रेडियस प्याकेटहरू निकाल्न सक्छ। थप रूपमा, यसले भित्री IP ठेगाना अनुसार प्याकेटहरू विभाजन गर्न सक्छ। ओभरसाइज्ड प्याकेजहरू (MTU> १५२२ बाइट) प्रशोधनको लागि समर्थन, ३G नेटवर्क डेटा सङ्कलन र शन्ट अनुप्रयोगलाई पूर्ण रूपमा महसुस गर्न सक्छ।

सुविधा आवश्यकताहरू:

- L2-L7 अनुप्रयोग प्रोटोकल द्वारा ट्राफिक वितरण समर्थन गर्दछ।

- सटीक स्रोत IP ठेगाना, गन्तव्य IP ठेगाना, स्रोत पोर्ट, गन्तव्य पोर्ट, र प्रोटोकल र मास्कको साथ 5-टपल फिल्टरिङ समर्थन गर्दछ।

- आउटपुट लोड सन्तुलन र आउटपुट समरूपता र समरूपता समर्थन गर्दछ।

- क्यारेक्टर स्ट्रिङहरूद्वारा फिल्टरिङ र फर्वार्डिङलाई समर्थन गर्दछ।

- सत्र व्यवस्थापनलाई समर्थन गर्दछ। प्रत्येक सत्रको पहिलो N प्याकेटहरू फर्वार्ड गर्नुहोस्। N को मान निर्दिष्ट गर्न सकिन्छ।

- धेरै प्रयोगकर्ताहरूको लागि समर्थन। एउटै नियमसँग मिल्ने डेटा प्याकेटहरू एकै समयमा तेस्रो पक्षलाई प्रदान गर्न सकिन्छ, वा आउटपुट इन्टरफेसमा डेटा मिरर र प्रतिकृति गर्न सकिन्छ, जसले गर्दा धेरै अनुप्रयोग प्रणालीहरूको डेटा पहुँच सुनिश्चित हुन्छ।

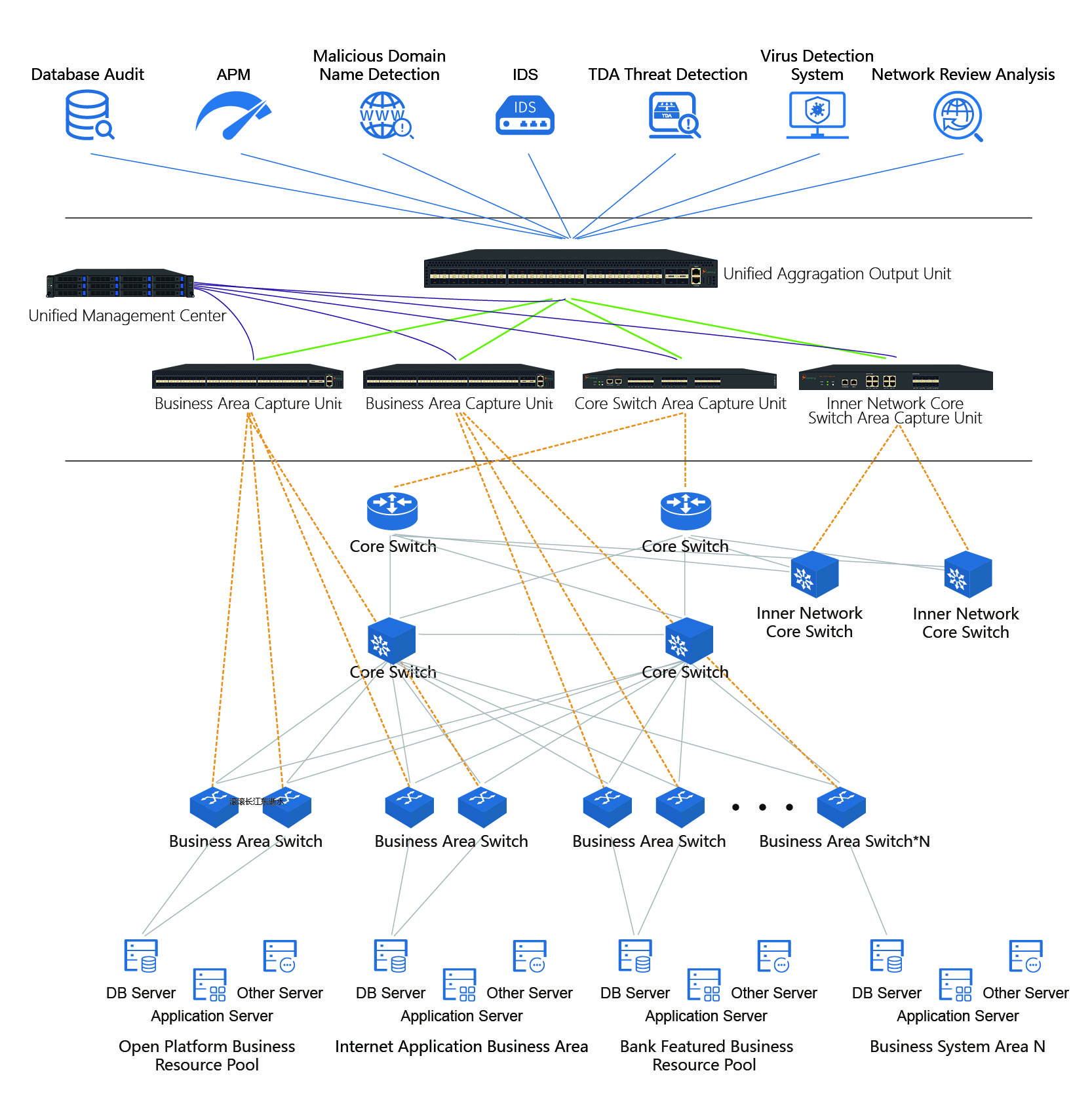

वित्तीय उद्योग समाधान समाधान लाभ समाधान

विश्वव्यापी सूचना प्रविधिको द्रुत विकास र सूचनाकरणको गहिराइसँगै, उद्यम नेटवर्कको स्केल बिस्तारै विस्तार भएको छ, र सूचना प्रणालीमा विभिन्न उद्योगहरूको निर्भरता बढ्दो रूपमा उच्च हुँदै गएको छ। साथै, आन्तरिक र बाह्य आक्रमण, अनियमितता र सूचना सुरक्षा खतराहरूको उद्यम नेटवर्क पनि बढ्दै गएको छ, ठूलो मात्रामा नेटवर्क सुरक्षा, अनुप्रयोग व्यवसाय अनुगमन प्रणाली क्रमशः सञ्चालनमा ल्याइने, नेटवर्कभरि सबै प्रकारका व्यापार अनुगमन, सुरक्षा सुरक्षा उपकरणहरू तैनाथ गरिएको, सूचना स्रोतहरूको बर्बादी हुनेछ, ब्लाइन्ड स्पट निगरानी, बारम्बार अनुगमन, नेटवर्क टोपोलोजी र अव्यवस्थित समस्या जस्तै लक्षित डेटा प्रभावकारी रूपमा प्राप्त गर्न असमर्थ, निगरानी उपकरणहरू कम कार्य क्षमता, उच्च लगानी, कम आय, ढिलो मर्मत र व्यवस्थापन कठिनाइहरू, डेटा स्रोतहरू नियन्त्रण गर्न गाह्रो छ।

पोस्ट समय: सेप्टेम्बर-०८-२०२२