१. डाटा मास्किङको अवधारणा

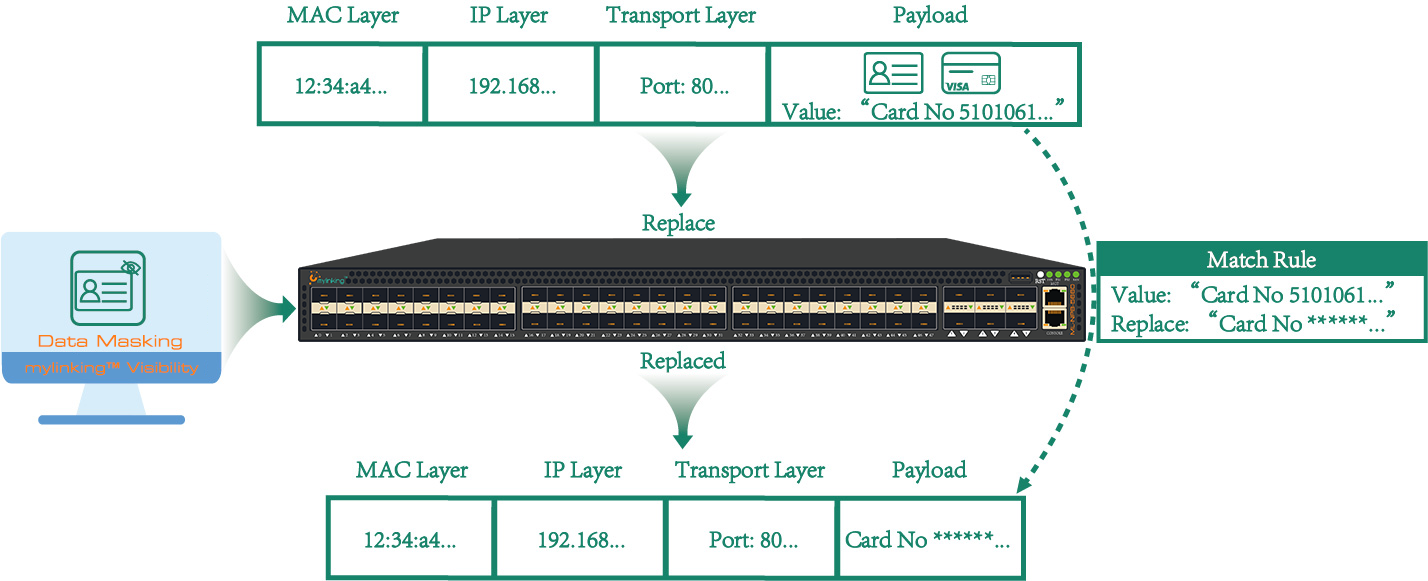

डेटा मास्किङलाई डेटा मास्किङ पनि भनिन्छ। हामीले मास्किङ नियम र नीतिहरू दिएका बेला मोबाइल फोन नम्बर, बैंक कार्ड नम्बर र अन्य जानकारी जस्ता संवेदनशील डेटालाई रूपान्तरण, परिमार्जन वा कभर गर्ने यो एक प्राविधिक विधि हो। यो प्रविधि मुख्यतया संवेदनशील डेटालाई अविश्वसनीय वातावरणमा प्रत्यक्ष रूपमा प्रयोग हुनबाट रोक्नको लागि प्रयोग गरिन्छ।

डेटा मास्किङ सिद्धान्त: डेटा मास्किङले मूल डेटा विशेषताहरू, व्यावसायिक नियमहरू, र डेटा सान्दर्भिकता कायम राख्नुपर्छ ताकि पछिको विकास, परीक्षण, र डेटा विश्लेषण मास्किङबाट प्रभावित नहोस्। मास्किङ अघि र पछि डेटा स्थिरता र वैधता सुनिश्चित गर्नुहोस्।

२. डेटा मास्किङ वर्गीकरण

डाटा मास्किङलाई स्थिर डाटा मास्किङ (SDM) र गतिशील डाटा मास्किङ (DDM) मा विभाजन गर्न सकिन्छ।

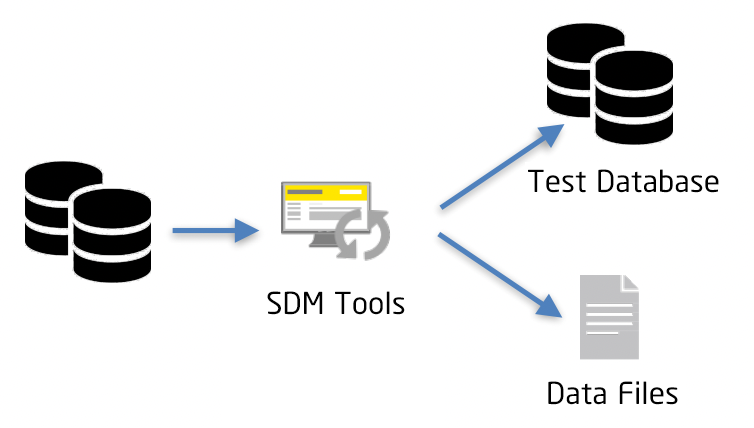

स्थिर डेटा मास्किङ (SDM): स्थिर डेटा मास्किङको लागि उत्पादन वातावरणबाट अलग गर्नको लागि नयाँ गैर-उत्पादन वातावरण डाटाबेस स्थापना गर्न आवश्यक पर्दछ। संवेदनशील डेटा उत्पादन डाटाबेसबाट निकालिन्छ र त्यसपछि गैर-उत्पादन डाटाबेसमा भण्डारण गरिन्छ। यस तरिकाले, डिसेन्सिटाइज्ड डेटा उत्पादन वातावरणबाट अलग गरिन्छ, जसले व्यावसायिक आवश्यकताहरू पूरा गर्दछ र उत्पादन डेटाको सुरक्षा सुनिश्चित गर्दछ।

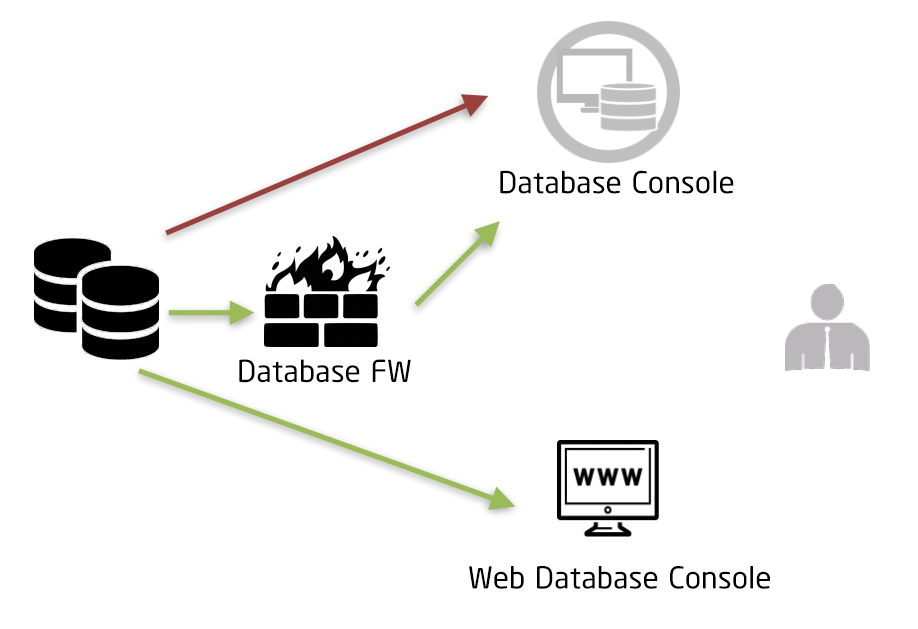

गतिशील डेटा मास्किङ (DDM): यो सामान्यतया उत्पादन वातावरणमा वास्तविक समयमा संवेदनशील डेटालाई असंवेदनशील बनाउन प्रयोग गरिन्छ। कहिलेकाहीँ, फरक परिस्थितिहरूमा एउटै संवेदनशील डेटा पढ्नको लागि फरक स्तरको मास्किङ आवश्यक पर्दछ। उदाहरणका लागि, फरक भूमिका र अनुमतिहरूले फरक मास्किङ योजनाहरू लागू गर्न सक्छन्।

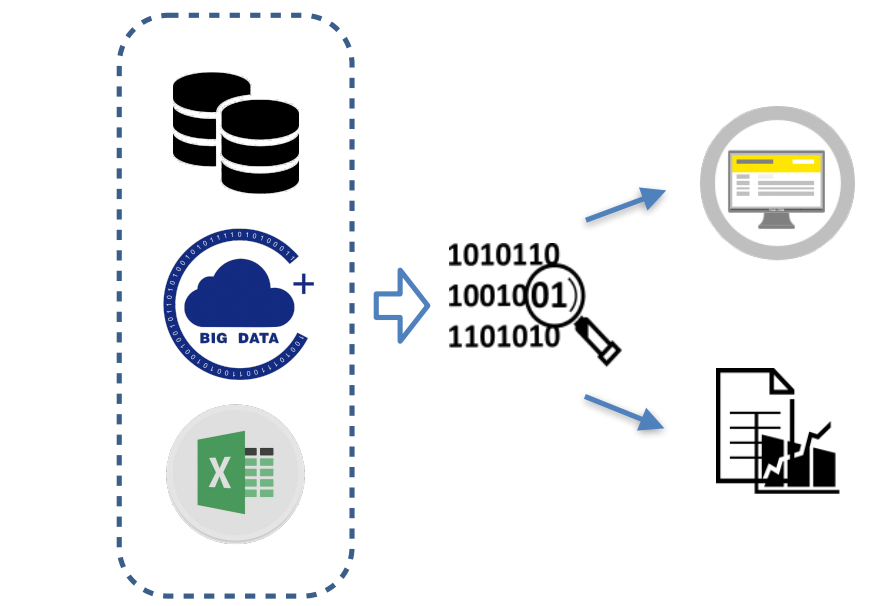

डेटा रिपोर्टिङ र डेटा उत्पादनहरू मास्किङ अनुप्रयोग

त्यस्ता परिदृश्यहरूमा मुख्यतया आन्तरिक डेटा अनुगमन उत्पादनहरू वा बिलबोर्ड, बाह्य सेवा डेटा उत्पादनहरू, र डेटा विश्लेषणमा आधारित रिपोर्टहरू, जस्तै व्यापार रिपोर्टहरू र परियोजना समीक्षा समावेश छन्।

३. डाटा मास्किङ समाधान

सामान्य डेटा मास्किङ योजनाहरूमा समावेश छन्: अमान्यकरण, अनियमित मान, डेटा प्रतिस्थापन, सममित इन्क्रिप्शन, औसत मान, अफसेट र राउन्डिङ, आदि।

अमान्यकरण: अमान्यकरणले संवेदनशील डेटाको इन्क्रिप्शन, काटछाँट, वा लुकाउने कार्यलाई जनाउँछ। यो योजनाले सामान्यतया वास्तविक डेटालाई विशेष प्रतीकहरू (जस्तै *) ले प्रतिस्थापन गर्दछ। यो सञ्चालन सरल छ, तर प्रयोगकर्ताहरूले मूल डेटाको ढाँचा जान्न सक्दैनन्, जसले पछिल्ला डेटा अनुप्रयोगहरूलाई असर गर्न सक्छ।

अनियमित मान: अनियमित मानले संवेदनशील डेटाको अनियमित प्रतिस्थापनलाई जनाउँछ (संख्याहरूले अंकहरू प्रतिस्थापन गर्छन्, अक्षरहरूले अक्षरहरू प्रतिस्थापन गर्छन्, र वर्णहरूले वर्णहरू प्रतिस्थापन गर्छन्)। यो मास्किङ विधिले केही हदसम्म संवेदनशील डेटाको ढाँचा सुनिश्चित गर्नेछ र पछिको डेटा अनुप्रयोगलाई सहज बनाउनेछ। केही अर्थपूर्ण शब्दहरू, जस्तै व्यक्तिहरू र ठाउँहरूको नामहरूको लागि शब्दकोशहरू मास्किङ आवश्यक पर्न सक्छ।

डेटा प्रतिस्थापन: डेटा प्रतिस्थापन शून्य र अनियमित मानहरूको मास्किङ जस्तै हो, विशेष क्यारेक्टरहरू वा अनियमित मानहरू प्रयोग गर्नुको सट्टा, मास्किङ डेटालाई विशेष मानले प्रतिस्थापन गरिन्छ।

सममित गुप्तिकरण: सममित इन्क्रिप्सन एक विशेष उल्ट्याउन मिल्ने मास्किङ विधि हो। यसले इन्क्रिप्सन कुञ्जी र एल्गोरिदमहरू मार्फत संवेदनशील डेटा इन्क्रिप्ट गर्दछ। साइफरटेक्स्ट ढाँचा तार्किक नियमहरूमा मूल डेटासँग मिल्दोजुल्दो छ।

औसत: औसत योजना प्रायः सांख्यिकीय परिदृश्यहरूमा प्रयोग गरिन्छ। संख्यात्मक डेटाको लागि, हामी पहिले तिनीहरूको औसत गणना गर्छौं, र त्यसपछि अनियमित रूपमा औसत वरिपरि असंवेदनशील मानहरू वितरण गर्छौं, यसरी डेटाको योग स्थिर राख्छौं।

अफसेट र राउन्डिङ: यो विधिले डिजिटल डेटालाई अनियमित परिवर्तनद्वारा परिवर्तन गर्दछ। अफसेट राउन्डिङले डेटाको सुरक्षा कायम राख्दै दायराको अनुमानित प्रामाणिकता सुनिश्चित गर्दछ, जुन अघिल्लो योजनाहरू भन्दा वास्तविक डेटाको नजिक छ, र ठूलो डेटा विश्लेषणको परिदृश्यमा यसको ठूलो महत्त्व छ।

सिफारिस गरिएको मोडेल "हामीसँग अहिले स्टकमा ML-NPB-5660 को 250 टुक्राहरू उपलब्ध छन्।"डेटा मास्किङको लागि"

४. सामान्यतया प्रयोग हुने डाटा मास्किङ प्रविधिहरू

(१) तथ्याङ्कीय प्रविधिहरू

डेटा नमूना र डेटा एकत्रीकरण

- डेटा नमूना: डेटा सेटको प्रतिनिधि उपसमूह चयन गरेर मूल डेटा सेटको विश्लेषण र मूल्याङ्कन पहिचान हटाउने प्रविधिहरूको प्रभावकारिता सुधार गर्ने एउटा महत्त्वपूर्ण विधि हो।

- डेटा एकत्रीकरण: माइक्रोडेटामा विशेषताहरूमा लागू गरिएका तथ्याङ्कीय प्रविधिहरू (जस्तै योगफल, गणना, औसत, अधिकतम र न्यूनतम) को संग्रहको रूपमा, परिणामले मूल डेटा सेटमा रहेका सबै रेकर्डहरूको प्रतिनिधित्व गर्दछ।

(२) क्रिप्टोग्राफी

क्रिप्टोग्राफी डिसेन्सिटाइजेसनको प्रभावकारितालाई डिसेन्सिटाइज गर्ने वा बढाउने एउटा सामान्य विधि हो। विभिन्न प्रकारका इन्क्रिप्शन एल्गोरिदमहरूले फरक-फरक डिसेन्सिटाइजेसन प्रभावहरू प्राप्त गर्न सक्छन्।

- डिटरमिनिस्टिक इन्क्रिप्शन: एक गैर-यादृच्छिक सममित इन्क्रिप्शन। यसले सामान्यतया ID डेटा प्रशोधन गर्छ र आवश्यक पर्दा सिफरटेक्स्टलाई डिक्रिप्ट र मूल ID मा पुनर्स्थापित गर्न सक्छ, तर कुञ्जीलाई उचित रूपमा सुरक्षित गर्न आवश्यक छ।

- अपरिवर्तनीय इन्क्रिप्शन: ह्यास प्रकार्य डेटा प्रशोधन गर्न प्रयोग गरिन्छ, जुन सामान्यतया आईडी डेटाको लागि प्रयोग गरिन्छ। यसलाई सिधै डिक्रिप्ट गर्न सकिँदैन र म्यापिङ सम्बन्ध बचत गर्नुपर्छ। थप रूपमा, ह्यास प्रकार्यको विशेषताको कारणले गर्दा, डेटा टक्कर हुन सक्छ।

- होमोमोर्फिक इन्क्रिप्शन: सिफरटेक्स्ट होमोमोर्फिक एल्गोरिथ्म प्रयोग गरिन्छ। यसको विशेषता भनेको डिक्रिप्शन पछि सिफरटेक्स्ट अपरेशनको परिणाम प्लेनटेक्स्ट अपरेशन जस्तै हुन्छ। त्यसैले, यो सामान्यतया संख्यात्मक क्षेत्रहरू प्रशोधन गर्न प्रयोग गरिन्छ, तर कार्यसम्पादन कारणहरूले गर्दा यो व्यापक रूपमा प्रयोग गरिँदैन।

(३) प्रणाली प्रविधि

दमन प्रविधिले गोपनीयता सुरक्षा पूरा नगर्ने डेटा वस्तुहरू मेटाउँछ वा ढाल्छ, तर तिनीहरूलाई प्रकाशित गर्दैन।

- मास्किङ: यसले विशेषता मानलाई मास्क गर्ने सबैभन्दा सामान्य डिसेन्सिटाइजेसन विधिलाई जनाउँछ, जस्तै विपक्षी नम्बर, परिचयपत्रमा तारा चिन्ह लगाइएको छ, वा ठेगाना काटिएको छ।

- स्थानीय दमन: विशिष्ट विशेषता मानहरू (स्तम्भहरू) मेटाउने, गैर-आवश्यक डेटा क्षेत्रहरू हटाउने प्रक्रियालाई जनाउँछ;

- रेकर्ड दमन: विशिष्ट रेकर्डहरू (पङ्क्तिहरू) मेटाउने, गैर-आवश्यक डेटा रेकर्डहरू मेटाउने प्रक्रियालाई जनाउँछ।

(४) छद्म नाम प्रविधि

स्यूडोम्यानिङ एउटा पहिचान हटाउने प्रविधि हो जसले प्रत्यक्ष पहिचानकर्ता (वा अन्य संवेदनशील पहिचानकर्ता) लाई प्रतिस्थापन गर्न छद्म नाम प्रयोग गर्दछ। छद्म नाम प्रविधिहरूले प्रत्यक्ष वा संवेदनशील पहिचानकर्ताहरूको सट्टा प्रत्येक व्यक्तिगत जानकारी विषयको लागि अद्वितीय पहिचानकर्ताहरू सिर्जना गर्दछ।

- यसले मूल ID सँग मेल खाने, म्यापिङ तालिका बचत गर्न र म्यापिङ तालिकामा पहुँचलाई कडाइका साथ नियन्त्रण गर्न स्वतन्त्र रूपमा अनियमित मानहरू उत्पन्न गर्न सक्छ।

- तपाईं छद्मनामहरू उत्पादन गर्न इन्क्रिप्शन पनि प्रयोग गर्न सक्नुहुन्छ, तर डिक्रिप्शन कुञ्जीलाई राम्ररी राख्न आवश्यक छ;

यो प्रविधि ठूलो संख्यामा स्वतन्त्र डेटा प्रयोगकर्ताहरूको हकमा व्यापक रूपमा प्रयोग गरिन्छ, जस्तै खुला प्लेटफर्म परिदृश्यमा OpenID, जहाँ फरक विकासकर्ताहरूले एउटै प्रयोगकर्ताको लागि फरक Openids प्राप्त गर्छन्।

(५) सामान्यीकरण प्रविधिहरू

सामान्यीकरण प्रविधिले डेटा सेटमा चयन गरिएका विशेषताहरूको ग्र्यानुलारिटी घटाउने र डेटाको थप सामान्य र सारांश विवरण प्रदान गर्ने डि-पहिचान प्रविधिलाई जनाउँछ। सामान्यीकरण प्रविधि कार्यान्वयन गर्न सजिलो छ र रेकर्ड-स्तर डेटाको प्रामाणिकतालाई सुरक्षित गर्न सक्छ। यो सामान्यतया डेटा उत्पादनहरू वा डेटा रिपोर्टहरूमा प्रयोग गरिन्छ।

- राउन्डिङ: चयन गरिएको विशेषताको लागि राउन्डिङ आधार चयन गर्ने समावेश छ, जस्तै माथितिर वा तलतिर फोरेन्सिक्स, जसले १००, ५००, १K, र १०K परिणाम दिन्छ।

- माथि र तल कोडिङ प्रविधिहरू: थ्रेसहोल्ड माथि (वा तल) मानहरूलाई माथि (वा तल) स्तर प्रतिनिधित्व गर्ने थ्रेसहोल्डले बदल्नुहोस्, जसले "X माथि" वा "X तल" को परिणाम दिन्छ।

(६) अनियमितता प्रविधिहरू

एक प्रकारको पहिचान हटाउने प्रविधिको रूपमा, अनियमितता प्रविधिले अनियमितता मार्फत विशेषताको मान परिमार्जन गर्नुलाई जनाउँछ, ताकि अनियमितता पछिको मान मूल वास्तविक मान भन्दा फरक होस्। यो प्रक्रियाले आक्रमणकारीको समान डेटा रेकर्डमा रहेका अन्य विशेषता मानहरूबाट विशेषता मान प्राप्त गर्ने क्षमतालाई कम गर्छ, तर परिणामस्वरूप डेटाको प्रामाणिकतालाई असर गर्छ, जुन उत्पादन परीक्षण डेटासँग सामान्य छ।

पोस्ट समय: सेप्टेम्बर-२७-२०२२